ISACA Blog | 云端警报:揭秘云计算安全威胁及其防御对策

云计算是一项惊人的技术突破。因为7*24小时按需可用性、随时随地的可访问性、可扩展性和在线存储等特点,它为那些在云上运营其业务的企业提供了许多成本优势。这些组织不需要产生资本支出,也不需要在计算基础设施上进行巨额投资。相反,他们只需要为他们需要的部分付费,并在需要时扩大规模。此外,云计算还可以降低电力和员工成本,减少碳足迹。

因此,在全球范围内,云的采用速度很快。根据Flexera 2024云状态报告,“向混合和多云环境的转变强调了全面成本管理的重要性,几乎一半的所有工作负载和数据都在公有云中,组织对多云的使用从去年的87%上升到今年的89%。”

然而,随着云计算在过去几年中的使用增加,安全威胁呈指数级增加。下面,我们将根据2023年和2024年发布的部分研究报告,回顾当前的一些云攻击类型和新出现的威胁,以及可能的对策。

云计算:当前威胁和漏洞

根据Palo Alto Networks第42单位的最新攻击面威胁研究报告,在所有部门的组织中观察到的五分之四的安全漏洞来自云环境。该报告概述了最常见的安全缺陷,其中60%来自web框架接管(22.8%)、远程访问服务(20.8%)和IT安全和网络基础架构(17.1%)。

它还强调了云产品的持续变化如何显著影响用户的暴露。威胁研究小组的建议如下:

-

1.保持对所有互联网可访问资产的全面、实时了解

-

2. 定期检查和更新云配置

-

3.促进安全和DevOps团队之间的协作

-

4.专注于解决最关键的漏洞和暴露。

与此同时,根据2024年谷歌云网络安全预测报告,2024年将见证生成式人工智能和大语言模型(LLM)被攻击者用于网络钓鱼、SMS和社会工程操作,以传播假新闻。在2024年1月世界经济论坛(World Economic Forum)发布的《2024年全球网络安全展望》(Global Cybersecurity Outlook 2024)的洞察力报告中,大多数人认为,“在未来两年,生成式人工智能将为攻击者提供网络优势(55.9%)。”

因此,生成式AI将是云计算的主要发展威胁。

下面是其他五个主要云漏洞:

1.云配置错误。任何涉及云组件(如存储、网络、访问控制等)的云错误配置都可能导致网络威胁暴露。据去年报道,日本汽车制造商丰田(Toyota)表示,由于云环境配置不当,约有26万名客户的数据在网上曝光。一些补救措施包括:

-

加固服务器并关闭开放端口

-

确保日志记录机制的运作

-

加强访问控制

-

定期配置审核

-

在云上安全存储

2.多云漏洞。如上所述,今年89%的组织正在使用多云,这导致了共享的技术漏洞。常见软件设计、web浏览器和常见数据库系统中的漏洞可能会导致网络钓鱼和恶意软件攻击、数据泄露和其他安全问题。补救措施包括:

-

根据最佳实践和标准加固服务器和防火墙

-

网络分割和适当的去军事化区域(DMZ)管理

-

根据供应商建议的补丁管理计划表

-

安全的架构实施,遵循设计方法论的安全性

3.缺乏安全的API。2022年11月,Twitter API安全漏洞暴露了540万用户的个人数据。部分数据在暗网上出售,其余数据免费发布。请参阅我之前关于API安全的想法。

4.缺乏透明度。由于监控机制不足、缺乏对用户活动的洞察力,有时甚至是实时报告,导致缺乏透明度,从而减慢了异常行为检测,甚至减慢了检测任何已知攻击模式的机会。Illumio在2023年进行的研究表明,几乎一半的数据泄露都源于云,使组织平均损失410万美元,95%的调查受访者指出,缺乏可见性和延迟响应攻击是主要原因。强大的日志记录和监控机制可以是提高可见性和透明度的良好措施。

5.无服务器架构漏洞。2020年,全球无服务器架构市场规模超过76亿美元,预计复合年增长率为22.7%,到2026年底将达到211亿美元。无服务器架构意味着云提供商提供服务器,我们需要上传代码并进行操作。这被称为功能即服务(FaaS),其中计费是基于网络请求的数量和在部署的功能上发生的活动来完成的。通过健壮的软件开发实践和对无服务器功能授予正确的访问控制权限,可以有效地修复无服务器体系结构漏洞。

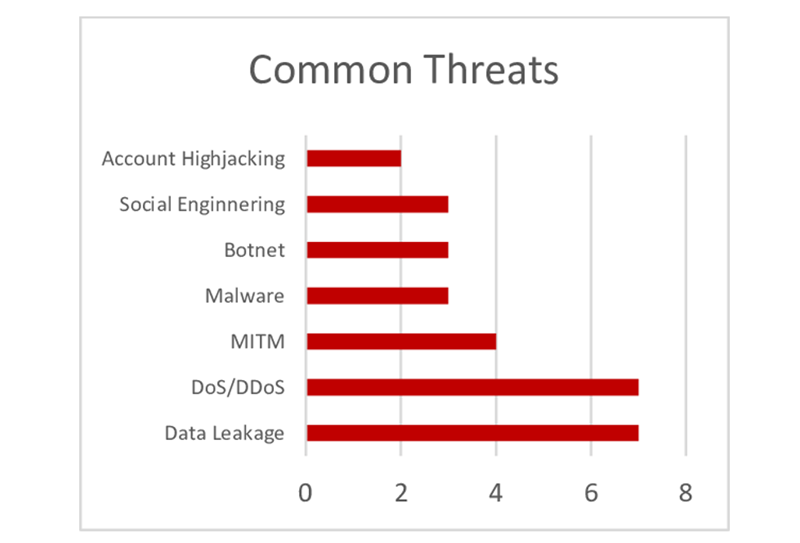

根据2023年的行业研究报告,云计算中常见类型的网络威胁和攻击的发现如下所示:

如上图所示,云计算环境中最常见的威胁和攻击是:

-

1. 数据丢失或数据泄露

-

2. 拒绝服务或分布式拒绝服务攻击

-

3. 中间人攻击

-

4. 恶意软件

-

5. 僵尸网络

-

6. 社会工程

-

7. 账户劫持

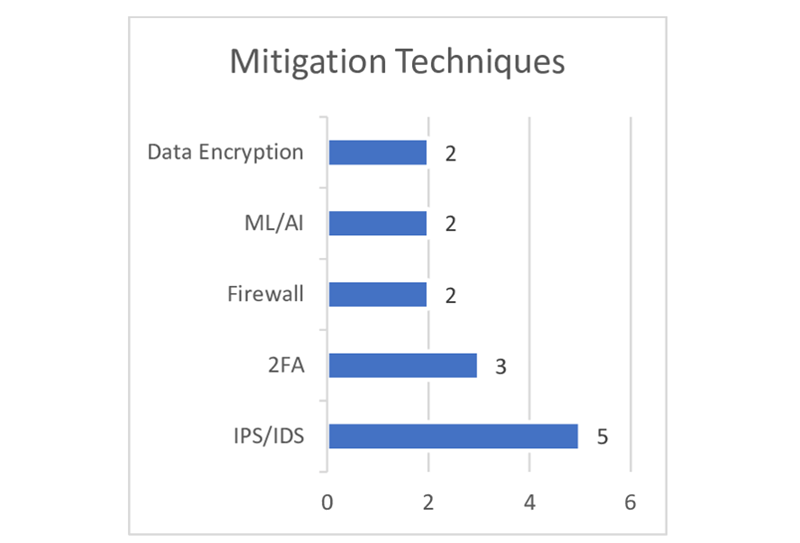

研究报告中提到的最常用缓解技术如下:

-

1. 入侵防御系统

-

2. 双因素认证

-

3. 防火墙

-

4. 机器学习和人工智能

-

5. 数据加密

研究报告得出结论,云计算中最大的威胁是数据泄漏,最推荐的技术是IPS或IDS,以缓解云计算中的威胁。

保护您的云基础架构

云计算是一个惊人的发展,它提供了更多的灵活性、可用性、更高的性能和效率等优势,同时有助于降低IT成本。重要的是,它通过轻松地与AI和机器学习用例协作来执行其操作,从而加速创新。

然而,云也面临来自人工智能和机器学习的严重威胁。此外,云操作及其部署方法也对保护数据和隐私提出了挑战。因此,除了部署传统的安全对策外,我们还应该有一个强大的战略来保护云基础设施免受人工智能支持的网络攻击。

编者按:本文于2024年4月16日首次发表于ISACA官网ISACA Now Blog。文章内容仅代表作者本人观点。

作者:Ravikumar Ramachandran, CISA, CISM, CGEIT, CRISC, CDPSE, OCA-Multi Cloud Architect, CISSP-ISSAP, SSCP, CAP, PMP, CIA, CRMA, CFE, FCMA, CIMA-Dip.MA, CFA, CEH, ECSA, CHFI, MS (Fin), MBA (IT), COBIT-5 Implementer, Certified COBIT Assessor, ITIL 4 -Managing Professional, TOGAF 9 Certified, Certified SAFe5 Agilist, Professional Scrum Master-II, 来自印度钦奈

翻译:杨皓然(AdySec),CISSP,CISM,CISA,CDPSE,CRISC,CGEIT,PMP,CCSK,CZTP,CDSP,CCSSP,RHCA,CCNP,ISO27001 Auditor,ISACA微信公众号特邀通讯员,CSA大中华区专家,ISC2北京分会会员,致力于云安全、零信任、数据安全、安全运营等方向

校对:谭辰菲(William Tan),CISSP,CISA,CDPSE,CRISC,ISACA微信公众号特邀通讯员,华侨银行信息安全和数字化风险经理。

.png)